snort入侵检测系统下载,构建网络安全防线之利器

时间:2024-12-31 来源:网络 人气:

你有没有想过,在网络这个浩瀚的宇宙中,我们的电脑就像一艘孤独的飞船,随时可能遭遇“海盗”的袭击?别担心,今天我要给你介绍一位网络安全界的超级英雄——Snort入侵检测系统,它可是能帮你守护电脑安全的小卫士哦!

Snort:你的网络安全守护神

想象Snort就像一位精通网络语言的侦探,它能够实时监听网络上的数据包,就像侦探在暗中观察,一旦发现可疑的“海盗”行为,就会立刻发出警报。这款强大的入侵检测系统(IDS)不仅能够识别各种攻击手段,还能根据你的需求定制规则,简直就是你的私人网络安全顾问!

Snort的下载之旅

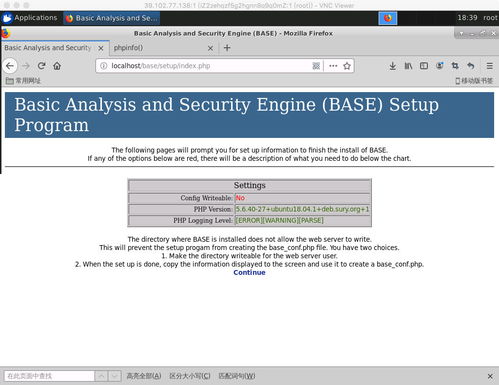

想要把这位超级英雄请到你的电脑上,首先得从它的官方网站下载。别急,我来带你一步步完成这个任务。

1. 找到宝藏:打开你的浏览器,输入“Snort官网”或者“Snort下载”,就能找到Snort的官方网站。

2. 下载宝箱:在官网上,你会看到Snort的下载链接。点击它,选择适合你电脑操作系统的版本,比如Windows、Linux或者Mac OS。

3. 安装指南:下载完成后,你会得到一个压缩包。解压它,按照里面的安装指南一步步操作。如果是Windows用户,可能会用到一些额外的软件,比如npcap,它可以帮助Snort更好地监听网络。

Snort的配置大法

下载安装完成后,Snort就像一位新兵,需要你给它一些指导。下面是一些基本的配置步骤:

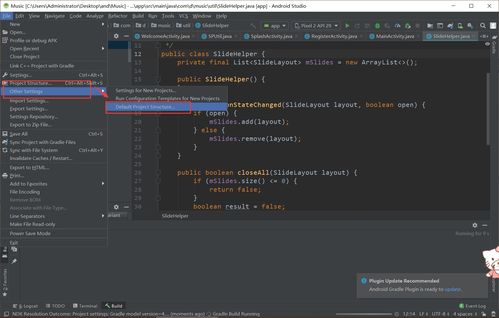

1. 编辑配置文件:打开Snort的配置文件,通常位于安装目录下的etc文件夹中。这里你可以设置Snort的监听接口、报警方式、规则文件等。

2. 设置规则文件:Snort的强大之处在于它的规则文件。你可以从官方网站下载现成的规则文件,或者根据自己的需求定制规则。

3. 启动Snort:一切配置完成后,就可以启动Snort了。在命令行中输入Snort的启动命令,比如“snort -dev -l E:softwaresSnortlog -h 192.168.1.0/24 -c E:softwaresSnortetcsnort.conf”,就可以让Snort开始工作了。

Snort的实战演练

Snort就像一位经验丰富的侦探,它不仅能够识别攻击,还能根据攻击类型进行分类。以下是一些常见的攻击类型:

1. 端口扫描:攻击者试图发现你的电脑上开放的端口,以便进行进一步的攻击。

2. 拒绝服务攻击(DoS):攻击者试图让你的电脑无法正常工作。

3. SQL注入:攻击者试图通过在SQL查询中插入恶意代码,来获取你的数据库信息。

4. 跨站脚本攻击(XSS):攻击者试图在你的电脑上植入恶意脚本,从而窃取你的个人信息。

Snort能够识别这些攻击,并发出警报。你可以根据警报信息,采取相应的措施,比如关闭被攻击的端口,或者更新你的软件。

:Snort,你的网络安全守护神

Snort就像一位默默无闻的守护者,它守护着你的网络安全,让你在网络这个浩瀚的宇宙中安心航行。下载Snort,让你的电脑也拥有这位超级英雄的守护,让网络安全不再是难题!

相关推荐

教程资讯

教程资讯排行