sql 执行系统命令,SQL执行系统命令概述

时间:2024-12-11 来源:网络 人气:

SQL执行系统命令概述

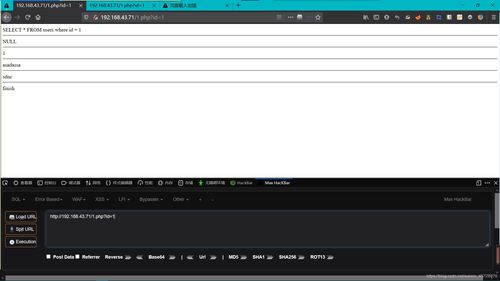

在数据库管理中,SQL(Structured Query Language)通常用于执行数据查询、更新、删除等操作。在某些情况下,我们可能需要执行一些系统级别的命令,如文件操作、系统配置等。本文将探讨如何在SQL中执行系统命令,并分析其应用场景和潜在风险。

SQL执行系统命令的原理

使用DBMS内置的扩展存储过程(Extended Stored Procedures)

利用操作系统命令行接口(Command Line Interface,CLI)

通过第三方工具,如PowerShell、Python等脚本语言

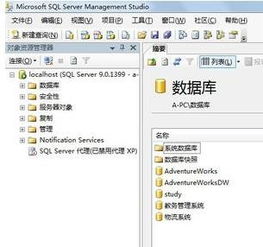

使用扩展存储过程执行系统命令

扩展存储过程是DBMS提供的一种功能,允许用户在SQL中调用外部程序。以下是在SQL Server中利用扩展存储过程执行系统命令的示例:

EXEC master..xp_cmdshell 'dir C:'

在上面的示例中,我们使用了SQL Server的xp_cmdshell扩展存储过程来执行Windows命令行中的“dir”命令,列出C盘根目录下的所有文件和文件夹。

使用操作系统命令行接口执行系统命令

某些数据库管理系统,如PostgreSQL,允许用户通过SQL语句直接调用操作系统命令行接口。以下是在PostgreSQL中执行系统命令的示例:

SELECT FROM pg_catalog.pg_tables WHERE schemaname = 'public';

SELECT pg_remote_exec('dir C:');

在上面的示例中,我们首先查询了public模式下的所有表,然后使用pg_remote_exec函数执行了Windows命令行中的“dir”命令。

使用第三方工具执行系统命令

对于一些不支持直接执行系统命令的数据库管理系统,我们可以使用第三方工具,如PowerShell、Python等脚本语言来实现。以下是一个使用Python执行系统命令的示例:

import subprocess

执行Windows命令

result = subprocess.run(['dir', 'C:'], capture_output=True, text=True)

print(result.stdout)

执行Linux命令

result = subprocess.run(['ls', '-l'], capture_output=True, text=True)

print(result.stdout)

在上面的示例中,我们使用Python的subprocess模块来执行Windows和Linux命令行中的命令。

SQL执行系统命令的应用场景

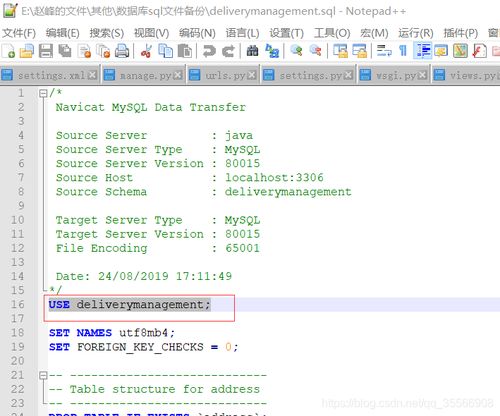

自动化备份和恢复

数据迁移和同步

系统监控和告警

文件操作和目录管理

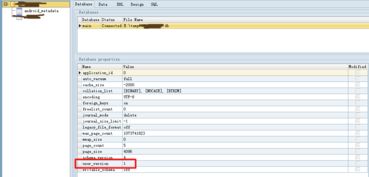

SQL执行系统命令的风险与防范

虽然SQL执行系统命令在特定场景下非常有用,但同时也存在一些潜在风险:

权限滥用:攻击者可能利用系统命令执行恶意操作

安全漏洞:DBMS或第三方工具可能存在安全漏洞,导致攻击者入侵

性能影响:频繁执行系统命令可能对数据库性能产生负面影响

限制权限:确保只有授权用户才能执行系统命令

使用参数化查询:避免将用户输入直接嵌入到SQL语句中

定期更新和维护:及时修复DBMS和第三方工具的安全漏洞

监控和审计:对系统命令的执行进行监控和审计,以便及时发现异常行为

SQL执行系统命令在特定场景下非常有用,但同时也存在一些潜在风险。了解其原理、应用场景和防范措施,有助于我们在实际工作中更好地利用这一功能,同时确保数据库系统的安全稳定运行。

相关推荐

教程资讯

教程资讯排行